【IT168 厂商动态】卡巴斯基实验室的研究人员发现一个最新的同时也是惊人的趋势:越来越多的网络罪犯 开始将注意力从对个人用户攻击转向对企业实施针对性的勒索软件攻击。我们 发现至少有八个网络犯罪组织参与到加密 勒索软件的开发和传播。这类攻击主要的攻击目标是全球范围内的金融机构和组织。卡巴斯基 实验室的专家曾遇到网络罪犯勒索金额超过50万 美元的案例。

这八个网络被确认的网络犯罪组织包括对全球金融组实施攻击的PetrWrap以及臭名昭著的Mamba攻击组织,还包括针对企业用户实施攻击的六个未被命名的网络犯罪组织。值得注意的是,这六个组织最早主要针对个人用户进行攻击,并且使用了联盟计划模式。现在,他们重新将经理放在了对企业网络实施攻击上面。根据卡巴斯基实验室研究,出现这一趋势的理由很明显,因为网络罪犯考虑到,同针对个人用户进行攻击相比,针对企业实施勒索软件攻击能够获取更多利润。一旦成功对企业实施勒索软件攻击,很容易就可以让企业的业务中断数小时或数天,所以被攻击的企业主很可能会支付赎金。

整体来看,这些攻击组织所使用的策略、技巧和攻击步骤都很相似。他们利用包含漏洞的服务器或鱼叉式钓鱼攻击邮件,部署恶意软件,感染受攻击组织的网络。之后,他们会在受害者的网络中确立持久的感染,查找有价值的网络资源进行加密,最后索要赎金以解密数据。除了这个共性外,有些攻击组织还有自身的特征。

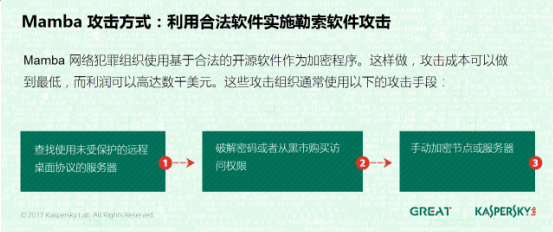

例如,Mamba攻击组织使用自己的基于开源软件DiskCryptor的加密恶意软件。一旦攻击者在网络中站稳脚跟,他们会使用合法的Windows远程控制工具安装加密恶意软件。这种做法很难引起被攻击组织的安全人员的怀疑。卡巴斯基实验室的研究人员遇到过一次案例,网络罪犯的赎金价格为1比特币(2017年3月末,约合1,000美元)/每台端点。

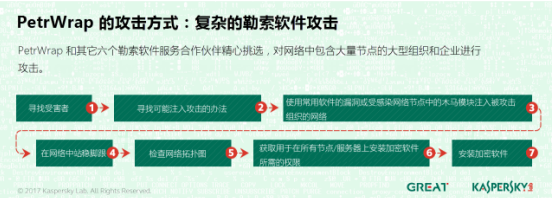

在PetrWrap实施的勒索软件攻击中,他们也使用了独特的工具。这个攻击组织主要针对拥有大量网络节点的企业进行攻击。网络罪犯会为每次攻击都仔细挑选目标,攻击可以持续很长时间:例如,PetrWrap曾经在一个网络内潜伏了超过6个月。

卡巴斯基实验室反勒索软件高级安全研究员Anton Ivanov说:“我们应该意识到,针对企业的针对性勒索软件攻击的正在兴起,将会给受攻击企业造成严重的经济损失。勒索软件攻击者开始尝试新的以及获利更多的受害者,这一趋势非常令人担忧。外面还有很多会成为潜在的勒索软件攻击目标的企业,将可能导致更为严重的灾难性后果。”

为了保护企业和组织 抵御这类攻击,卡巴斯基实验室安全专家建议企业采取以下措施:

· 正确和及时备份数据,这样即使遭遇数据丢失事故,也可以利用备份恢复原始文件。

· 使用基于行为检测技术的安全解决方案。这些技术能够通过监控软件在系统上的行为,拦截恶意软件,包括勒索软件。该技术还可以检测最新的和未知的勒索软件样本。

· 访问“拒绝勒索软件”网站。该网站源自一项全球联合项目,目标是帮助勒索软件受害者找回自己被加密的数据,并且无需向网络罪犯支付赎金。

· 审计安装的软件,范围不仅限于端点,还包括网络中所有的节点和服务器。另外,要及时更新软件。

· 对控制网络进行安全评估(既安全审计、渗透测试和缺口分析),发现和消除所有安全漏洞。如果外部供应商和第三方安全策略可以直接访问控制网络,还需要对他们进行评估。

· 请求和获取外部情报:来自知名供应商的情报能够帮助企业和组织预测未来的攻击情况。

· 对员工进行培旭,尤其需要注意提升操作和工程人员的安全意识,确保他们了解最新的威胁和攻击信息。